Системный файл svchost довольно часто становится мишенью для хакерских атак. Более того, вирусописатели маскируют своих зловредов под его программную «внешность». Один из самых ярких представителей вирусов категории «лже-svchost» - Win32.HLLP.Neshta (классификация Dr.Web).

Этот «самозванец» копирует себя в директорию Windows, заражает файлы с расширением «exe» и забирает системные ресурсы (оперативную память, интернет-трафик). Впрочем, он способен и на другие гадости. Известны случаи инфицирования, когда вирусный svchost загружает ОЗУ компьютера на 98-100% , отключает интернет-канал, нарушает функционирование локальной сети.

Файлы svсhost - добрые и злые, или кто есть кто

Вся сложность нейтрализации вирусов этого типа заключается в том, что присутствует риск повредить/ удалить доверенный файл Windows с идентичным названием. А без него ОС работать не будет, её придётся переустанавливать. Поэтому, перед тем как приступить к процедуре очистки, ознакомимся с особыми приметами доверенного файла и «чужака».

Истинный процесс

Управляет системными функциями, которые запускаются из динамических библиотек (.DLL): проверяет и загружает их. Слушает сетевые порты, передаёт по ним данные. Фактически является служебным приложением Windows. Находится в директории С: → Windows → System 32. В версиях ОС XP/ 7/ 8 в 76% случаев имеет размер 20, 992 байта. Но есть и другие варианты. Подробней с ними можно ознакомиться на распознавательном ресурсе filecheck.ru/process/svchost.exe.html (ссылка - «ещё 29 вариантов»).

Имеет следующие цифровые подписи (в диспетчере задач колонка «Пользователи»):

- SYSTEM;

- LOCAL SERVICE;

- NETWORK SERVICE.

Хакерская подделка

Может находиться в следующих директориях:

- C:\Windows

- C:\Мои документы

- C:\Program Files

- C:\Windows\System32\drivers

- C:\Program Files\Common Files

- C:\Program Files

- C:\Мои документы

Кроме альтернативных директорий, хакеры в качестве маскировки вируса используют практически идентичные, схожие на системный процесс, названия.

Например:

- svch0st (цифра «ноль» вместо литеры «o»);

- svrhost (вместо «с» буква «r»);

- svhost (нет «с»).

Версий «свободной трактовки» названия бесчисленное множество. Поэтому необходимо проявлять повышенное внимание при анализе действующих процессов.

Внимание! Вирус может иметь другое расширение (отличное от exe). Например, «com» (вирус Neshta).

Итак, зная врага (вирус!) в лицо, можно смело приступать к его уничтожению.

Способ №1: очистка утилитой Comodo Cleaning Essentials

Cleaning Essentials - антивирусный сканер. Используется в качестве альтернативного программного средства по очистке системы. К нему прилагаются две утилиты для детектирования и мониторинга объектов Windows (файлов и ключей реестра).

Где скачать и как установить?

1. Откройте в браузере comodo.com (официальный сайт производителя).

Совет! Дистрибутив утилиты лучше скачивать на «здоровом» компьютере (если есть такая возможность), а затем запускать с USB-флешки или CD-диска.

2. На главной странице наведите курсор на раздел «Small & Medium Business». В открывшемся подменю выберите программу Comodo Cleaning Essentials.

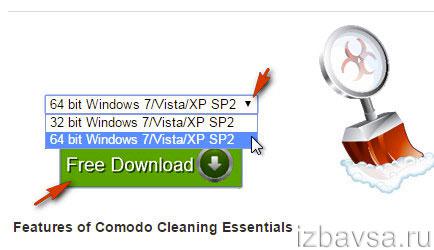

3. В блоке загрузки, в ниспадающем меню, выберите разрядность вашей ОС (32 или 64 bit).

Совет! Разрядность можно узнать через системное меню: откройте «Пуск» → введите в строку «Сведения о системе» → кликните по утилите с таким же названием в списке «Программы» → посмотрите строку «Тип».

4. Нажмите кнопку «Frее Download». Дождитесь завершения загрузки.

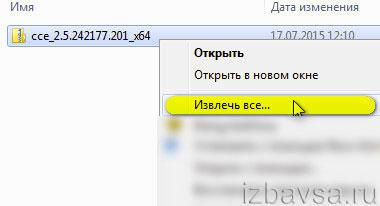

5. Распакуйте скачанный архив: клик правой кнопкой по файлу → «Извлечь всё… ».

6. Откройте распакованную папку и кликните 2 раза левой кнопкой по файлу «CCE».

Как настроить и очистить ОС?

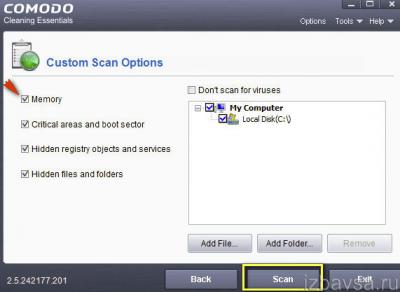

1. Выберите режим «Custom scan» (выборочное сканирование).

2. Подождите немного, пока утилита обновит свои сигнатурные базы.

3. В окне настроек сканирования установите галочку напротив диска С. А также включите проверку всех дополнительных элементов («Memory», «Critical Areas..» и др.).

4. Нажмите «Scan».

5. По завершении проверки разрешите антивирусу удалить найденный вирус-самозванец и прочие опасные объекты.

Примечание. Кроме Comodo Cleaning Essentials, для лечения ПК можно использовать другие аналогичные антивирусные утилиты. Например, Dr. Web CureIt!.

Вспомогательные утилиты

В пакет лечащей программы Cleaning Essentials входят два вспомогательных инструмента, предназначенных для мониторинга системы в реальном времени и детектирования зловредов вручную. Их можно задействовать в том случае, если вирус не удастся обезвредить в процессе автоматической проверки.

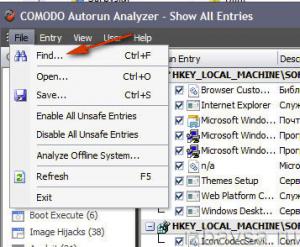

Приложение для быстрой и удобной работы с ключами реестра, файлами, службами и сервисами. Autorun Analyzer определяет местоположение выбранного объекта, при необходимости может удалить или скопировать его.

Для автоматического поиска файлов svchost.exe в разделе «File» выберите «Find» и задайте имя файла. Проанализируйте найденные процессы, руководствуясь свойствами, описанными выше (см. «Хакерская подделка»). При необходимости удалите подозрительные объекты через контекстное меню утилиты.

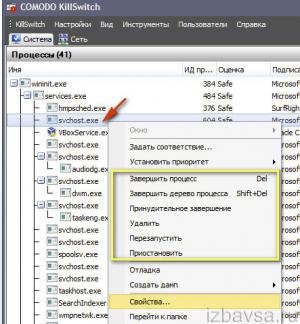

Мониторит запущенные процессы, сетевые соединения, физическую память и нагрузку на ЦП. Чтобы «отловить» поддельный svchost при помощи KillSwitch, выполните следующие действия:

- На вкладке «Система» откройте раздел «Процессы».

- Проанализируйте все активированные процессы svchost:

- кликните правой кнопкой по файлу;

- выберите «Свойства»;

- посмотрите его текущую директорию. Если она отличная от С:\Windows\system32\, вероятней всего, что исследуемый объект является вирусом.

В случае обнаружения зловреда:

- Дополнительно просмотрите в его поле графу «Оценка» (safe - безопасный) и подпись.

- Если эти свойства также не соответствуют характеристикам доверенного системного файла, снова активируйте контекстное меню (клик правой кнопкой). А затем последовательно запустите функции «Приостановить» и «Удалить».

- Продолжайте проверку, возможно, вирус создал и запустил свои копии. От них тоже в обязательном порядке необходимо избавиться!

Способ №2: использование системных функций

Проверка автозагрузки

- Кликните «Пуск».

- Наберите в поисковой строке msconfig и нажмите «Enter».

- В окне «Конфигурация системы» перейдите на вкладку «Автозагрузка».

- Просмотрите команды (колонка «Команда»), запускающие элементы при запуске Windows, и их расположение (директории, ключи реестра в колонке «Расположение»):

- Все директивы, содержащие svchost, отключите (уберите кликом галочку возле записи). Это 100% вирус. Системный процесс с одноимённым названием никогда не прописывается в автозагрузке.

- Откройте директорию зловреда (указана в «Расположение») и удалите его. Для нейтрализации ключа в реестре используйте штатный редактор regedit: «Win + R» → regedit → Enter.

Анализ активных процессов

- Нажмите «Ctrl + Alt + Del».

- Кликните по вкладке «Процессы».

- Проверьте свойства всех активных svchost (имя, расширение, размер, местоположение). При анализе ориентируйтесь на данные сервиса filecheck.ru и характеристики, приведенные в этой статье.

Кликните правой кнопкой по имени образа. В меню выберите «Свойства».

В случае обнаружения вируса:

- в свойствах объекта узнайте его расположение (скопируйте или запомните);

- нажмите «Завершить процесс»;

- перейдите в директорию зловреда и удалите его при помощи штатной функции (клик правой кнопкой → Удалить).

Если сложно определить: доверенный или вирус?

Иногда однозначно сложно сказать, является ли svchost настоящим или подделкой. В такой ситуации рекомендуется провести дополнительное детектирование на бесплатном онлайн-сканере «Virustotal». Этот сервис для проверки объекта на наличие вирусов использует 50-55 антивирусов.

- Откройте в браузере virustotal.com.

- Нажмите «Выберите файл».

- В проводнике Windows откройте директорию процесса, который необходимо проверить, выделите его кликом, а затем нажмите «Открыть».

- Для запуска сканирования кликните «Проверить!». Файл загрузится из ПК на сервис и автоматически начнётся сканирование.

- Ознакомьтесь с результатами проверки. Если большинство антивирусов детектируют объект как вирус, его необходимо удалить.

Написал

в удаления

на вторник, 9 февраля, 2016

Вредоносный веб-сайт заблокирован svchost.exe вирус ?

SvcHost стенды для узла службы. svchost.exe - это исполняемый файл, помечены как Generic Host Process для Win32 Услуги или, другими словами, runs процесс SvcHost кучу Windows услуг, каждая из которых обладает определенной цели. svchost.exe является не более чем исполняемый файл, который группирует связанные Windows услуг. Процесс используется для хранения одной или нескольких служб операционной системы, и это требует Windows файл, который приходит в сподручное когда загрузки необходимых файлов DLL. Пока все хорошо правда? Ничего заявил до настоящего времени влечет за собой реакцию «Ах, нет! Я нашел svchost.executable на моем компьютере!» Ну вот где он получает сложнее. Да, есть svchost.executable, который является законным и необходимым. Но есть один, который является поддельной, который только вредит вашей системы и ставит под угрозу вашу конфиденциальность. Так, как можете вы сказать, что есть что? Существует способ. Законное одно должно быть найдено только в папке C:WindowsSystem32. Если вы нашли файл с тем же именем нигде, это подделка один! Делаете все, что вы можете избавиться от поддельных файлов, размещенные на вашем компьютере! Чтобы избавиться от него как можно скорее! Но имейте в виду, что ручное удаление будет довольно трудно, если не невозможно. Подумайте о файле как чума, который отказывается идти. Он просто отказывается оставить вашей системы. Даже если вы уверены, что вы избавились от него сегодня, вы можете быть неприятно удивлен его внешний вид уже на следующий день. Они отказываются покидать. Самый простой способ сделать их - обратиться к помощи законным инструментом. Делаете то, что вы должны, но удалить файл поддельные, вредных как можно скорее.

Как получить инфицированных от этой вредоносной программы?

Поддельные SvcHost может представлять и computer троянский конь. Но как подлый, как это может быть, он не может просто всплывал на вашем экране один день как будто по мановению волшебной палочки. Там нет ничего магического о его внезапного появления. Инфекций, как один, используя поддельные.exe-файл как фронт, обычно показывают на вашем ПК, прибегая к старой, но золото методов проникновения. Их обычно выходки включают в себя наиболее распространенные методы, как Хитчинг ехать с freeware или поврежденные ссылки или сайтов. Кроме того надоедливых инфекции могут скользить свой путь в путем копирования свой исполняемый файл в папку Windows или Windows системы. После этого, он переходит к следующему шагу, который вносит изменения в реестр, чтобы запустить этот файл с каждый запуск единой системы. Какой бы метод инфекции, инфекции решит обратиться к, после того, как он вторгается в ваш компьютер, вы будете бомбардированы с вопросами. Не тратить массу времени и энергии, занимающихся своей повседневной столовых, остановив его попадание в первую очередь. Сделайте все возможное, чтобы держать его вдали от компьютера. Будьте осторожным и внимательным о том, что именно вы позволяя в вашу систему. Не торопитесь, когда вы устанавливаете инструмент или обновление и всегда делать ваши должной осмотрительности. Кто знает? Возможно с немного удачи, вы сможете сохранить поддельные svchost.executable от вашей системы.

Почему опасно Тиза?

SvcHost является компонентом Windows важное значение. Возможно, именно поэтому многие вредоносные инструменты выберите замаскировать себя как процесс SvcHost. Но не отчаивайтесь! Есть способы, вы можете определить подлинность этого процесса. Самый лучший это заглянуть в где расположен точно файл.exe. Исходный системный файл - это можно найти в папке C:WindowsSystem32 или c:winntsystem32, или даже в папке кэша DLL, в зависимости от Windows версию вы используете. Любой другой файл с тем же именем, расположенный в другом месте, является самозванцем. Это скорее вредоносных программ, используя имя как фронт спрятаться, и сеять хаос незамеченными. Ну как только вы определить.exe-файл на ваш компьютер является поддельной, не позволяйте ему остаться и сеять хаос. Плохо то, что любой вирус может загрузить себя в памяти с помощью процесса законных windows svchost.exe , самое важное для выявления всех служб, запущенных на вашем компьютере и определить, если есть один подлый.

Ваш компьютер является наиболее вероятно проникли вирус или троян. И сказал вирус или Троян за появление фиктивных Windows службы. После запуска службы, инфекции, вы застряли с, можно выбрать для подключения к вредоносный веб-сайт и либо передачи личной информации, которую он украл от вас или для загрузки дополнительных вредоносных программ. Таким образом, вопрос: готовы ли вы играть с вашей личной и финансовой информации? Являются ли вы готовы рисковать его попадания в руки неизвестных третьих сторон с скрытых повесток дня? Готовы ли вы открыть вашу систему более нежелательных вредоносных инструментов? И, как долго вы думаете, что это будет длиться, прежде чем он дает и приветствует вас с синий экран смерти? Вы готовы узнать? Вот подсказка: не. Защитите себя и вашей системы, и делать то, что лучше для вас и ваших ПК будущего: удалить поддельные исполняемый сразу! Это для самое лучшее.

Процедура удаления вируса svchost.exe

Предупреждение, множественные антивирусные сканеры обнаружили возможные вредоносные программы в svchost.exe.

| Антивирусное программное обеспечение | Версия | Обнаружение |

|---|---|---|

| Tencent | 1.0.0.1 | Win32.Trojan.Bprotector.Wlfh |

| Malwarebytes | v2013.10.29.10 | PUP.Optional.MalSign.Generic |

| NANO AntiVirus | 0.26.0.55366 | Trojan.Win32.Searcher.bpjlwd |

| VIPRE Antivirus | 22702 | Wajam (fs) |

| Baidu-International | 3.5.1.41473 | Trojan.Win32.Agent.peo |

| VIPRE Antivirus | 22224 | MalSign.Generic |

| Dr.Web | Adware.Searcher.2467 | |

| ESET-NOD32 | 8894 | Win32/Wajam.A |

| Kingsoft AntiVirus | 2013.4.9.267 | Win32.Troj.Generic.a.(kcloud) |

| K7 AntiVirus | 9.179.12403 | Unwanted-Program (00454f261) |

| McAfee | 5.600.0.1067 | Win32.Application.OptimizerPro.E |

| Qihoo-360 | 1.0.0.1015 | Win32/Virus.RiskTool.825 |

поведение svchost.exe

- svchost.exe деактивирует установленного программного обеспечения.

- Общее поведение svchost.exe и некоторые другие текст emplaining som информация связанные с поведением

- Изменение рабочего стола и параметры браузера.

- Перенаправление браузера на зараженных страниц.

- Распределяет через платить за установку или в комплекте с программным обеспечением сторонних производителей.

- Тормозит Интернет-соединение

- Крадет или использует ваши конфиденциальные данные

- Показывает поддельные предупреждения системы безопасности, всплывающих окон и рекламы.

- svchost.exe показывает коммерческой рекламы

- Устанавливает себя без разрешений

- Изменяет пользователя Главная страница

svchost.exe осуществляется версий ОС Windows

- Windows 10 30%

- Windows 8 40%

- Windows 7 19%

- Windows Vista 7%

- Windows XP 4%

География svchost.exe

Ликвидации svchost.exe от Windows

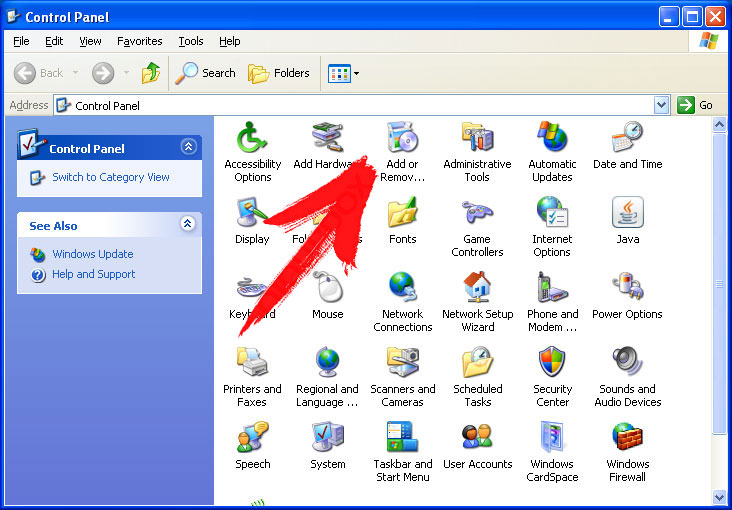

Удалите из Windows XP svchost.exe:

Удалить svchost.exe от вашего Windows 7 и Vista:

Стереть svchost.exe от Windows 8 и 8.1:

Удалить из вашего браузеров svchost.exe

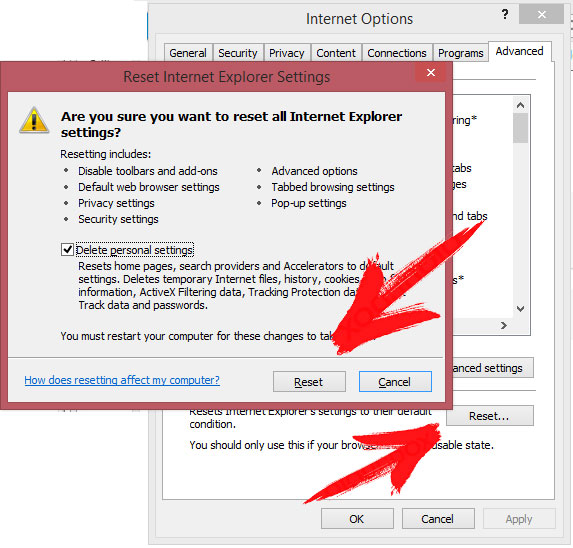

svchost.exe Удаление от Internet Explorer

Стереть svchost.exe от Mozilla Firefox

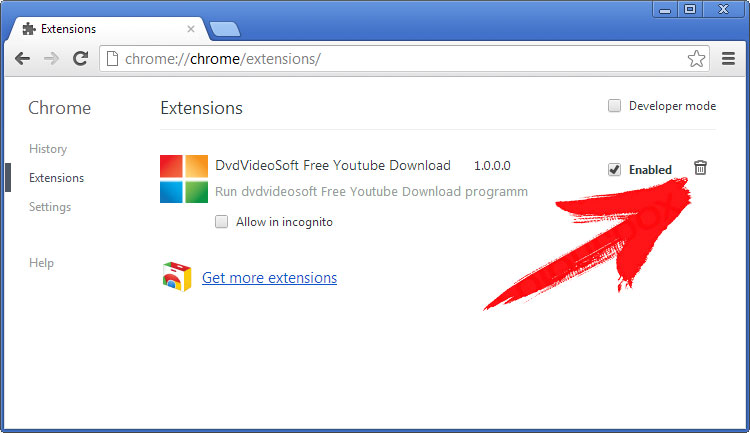

Прекратить svchost.exe от Chrome

Svchost - системный модуль Windows, который служит для запуска различных служб. В Диспетчере задач любая из запущенных с помощью этого модуля служб определяется как «svchost».

Но существует множество вирусов, маскирующихся под svchost, самый распространенный из которых называется RAT. Неопытному пользователю персонального компьютера будет довольно сложно распознать такой вирус в Диспетчере, как впрочем, и обнаружить его во всей системе в целом. Поэтому, стоить отметить, что важным признаком наличия данного вируса в системе может стать сообщение, информирующее вас об ошибке, которая связана с svchost.exe и извещающее пользователя о том, что «память не может быть read». В этом случае необходимо предпринять действия, которые расскажут, как удалить svchost. Иначе ваш компьютер будет подвергнут серьезному сбою. Итак, давайте рассмотрим поэтапно, как нам избавиться от этого вируса.

Как уберечься от повторного заражения

Для начала необходимо обезопасить свой компьютер от повторного заражения вирусом, установив на него антивирусную программу.

Не стоит этого пугаться, так как данный способ весьма простой. Для начала, зайдите в редактор реестра и отыщите там ключ HKEY_Sоftwаre_Micrоsоft\Windоws\CurrеntVеrsion\RunSеrvicеs "PowerManager"="%WinDir%svchost.exe", после чего удалите его.

Svchost exe, как удалить, подскажет следующий шаг. Для этого откройте модуль предназначенный для управления службами Windows, найдите в списке PowerManager и, вызвав контекстное меню на данной службе, остановите ее.

Завершаем процесс вирусной программы

Третьим шагом будет завершение процесса вирусной программы.

Удаляя файлы вируса, будьте предельно осторожны, чтобы не удалить по ошибке «настоящий» svchost, который находится в папке %WINDIR%systеm32. Удалять его нельзя ни в коем случае. Поэтому перед тем как приступить к удалению, проверьте лишний раз себя на ошибку.

Svchost вирус, как удалить его окончательно, расскажет следующий шаг. Теперь нужно из реестра убрать автоматический запуск данной программы. Для этого запустите редактор реестра, отыщите и удалите в нем "svchоst" = "%WinDir%svchost.exe". Потом отыщите ключ и поменяйте его с %WINDIR%svchоst.cоm "%1" %* на "%1" %*.

Также в замене нуждается ключ . Его значение должно стать "Userinit"="%Sуstеm%usеrinit.еxe".

Ну и последний ключ, требующий изменений, это: ,"en":["y8yyzxl-7lk","y8yyzxl-7lk","eJibRfDurlM","y8yyzxl-7lk","2v3uw7tZUDM","y8yyzxl-7lk","5c6p80pXypE","-3Gq_6INlzI","torGnOPPDgw","grC8oIK-S8c","2v3uw7tZUDM","PjVLcnxs0NI","y8yyzxl-7lk","y8yyzxl-7lk"],"de":["2cPi-MYmkKQ"],"es":["HAVSTyj3UnE","rf06ls5H-Bc","4DEyoAJNgxI","DCA3ayZZ_14","cbQ9HN8xcZ8","DCA3ayZZ_14","MzId112gZnI","rf06ls5H-Bc","cbQ9HN8xcZ8","4DEyoAJNgxI"],"pt":["Jwyeilu4eNg","KQT6FXx4-bQ","Nd_JhIFc0zo","Nd_JhIFc0zo","KQT6FXx4-bQ","00kjVaLIoYo","KQT6FXx4-bQ","Nd_JhIFc0zo","2bO2vgBzoU8","2bO2vgBzoU8","Nd_JhIFc0zo","y8yyzxl-7lk","Nd_JhIFc0zo","2bO2vgBzoU8","KQT6FXx4-bQ","Nd_JhIFc0zo","Sd2AXJCwYH0","00kjVaLIoYo"],"fr":["-UjQ3u12UHE","6NTD2Nr_ukk"],"it":["RlSWe7C13r0","y8yyzxl-7lk"],"bg":["FnRy_Ds7SYM","_AGxGa3APt8","uWtl_toPlAM","lctFm1X1xq0","oDgwRX-uzT0","uWtl_toPlAM","F8xbPBdqTM4","oDgwRX-uzT0","jruhV6JoLFU","_AGxGa3APt8","aHSL-r0U5P0"],"cs":["yhWumBuw-jE","jhCosRp0YYw","y8yyzxl-7lk","y8yyzxl-7lk"],"pl":["zpc-ZNxILyY","zpc-ZNxILyY","zpc-ZNxILyY"],"ro":["inHDnKPNvfc","F8xbPBdqTM4","lctFm1X1xq0","MuenQ6lHiQg","xiJ5JMDQKFA","okLTsRUN1mc","jS4r4YnCeME","OxXJz_eKG4o","7k7IQlEvXGc","OK9037iwkA4"],"la":["c3xppW1fyHc","uWtl_toPlAM","c3xppW1fyHc","oDgwRX-uzT0","lctFm1X1xq0","F8xbPBdqTM4","FnRy_Ds7SYM","_AGxGa3APt8","DN5DGmyJejo","_gYBOiLsiEA"],"lt":["0tLHH_ZMF_8","MuenQ6lHiQg","jruhV6JoLFU","9YQsEhbigX4","aHSL-r0U5P0","Gui4U2TXR-Y","y8yyzxl-7lk"],"el":["F8xbPBdqTM4","oDgwRX-uzT0"]}