Filtrovanie hesla a adresy MAC by vás malo chrániť pred hackovaním. V skutočnosti bezpečnosť závisí viac od vašej obozretnosti. Nevhodné metódy ochrany, jednoduché heslo a frivolný prístup k zahraničným používateľom v domácej sieti poskytujú útočníkom ďalšie príležitosti na útok. Z tohto článku sa dozviete, ako odstrániť heslo WEP, prečo by ste mali prestať používať filtre a ako zabezpečiť bezdrôtovú sieť zo všetkých strán.

Ochrana pred votrelcami

Vaša sieť nie je chránená, a skôr alebo neskôr sa neoprávnený používateľ pripája k vašej bezdrôtovej sieti - možno dokonca ani konkrétne, pretože smartfóny a tablety sa môžu automaticky pripojiť k nechráneným sieťam. Ak sa otvorí iba niekoľko stránok, pravdepodobne sa nič nestane, ale náklady na dopravu. Situácia sa stane komplikovanejšou, ak hosť začne načítavať nelegálny obsah prostredníctvom internetového pripojenia.

Ak ste ešte neprijali žiadne bezpečnostné opatrenia, prejdite cez rozhranie smerovača cez prehliadač a zmeňte údaje o prístupe k sieti. Adresa smerovača spravidla vyzerá takto: http://192.168.1.1, Ak tomu tak nie je, môžete zistiť adresu IP sieťového zariadenia prostredníctvom príkazového riadku. V systéme Windows 7 kliknite na tlačidlo "Štart" a do vyhľadávacieho reťazca nastavte príkaz "cmd". Vyvolajte nastavenia siete pomocou príkazu "ipconfig" a vyhľadajte riadok "Predvolená brána". Zadaná adresa IP je adresa vášho smerovača, ktorú musíte zadať do adresového riadka prehliadača. Umiestnenie nastavení zabezpečenia smerovača závisí od výrobcu. Spravidla sa nachádzajú v sekcii s názvom typu "WLAN | Bezpečnosť. "

Ak vaša bezdrôtová sieť používa nechránené pripojenie, mali by ste byť obzvlášť opatrní pri obsahu, ktorý sa nachádza v zdieľaných priečinkoch, pretože pri absencii ochrany je k dispozícii ostatným používateľom. V operačnom systéme Windows XP Home je situácia so zdieľaným prístupom jednoducho katastrofická: v predvolenom nastavení nie je možné nastaviť heslá vôbec - táto funkcia je prítomná iba v profesionálnej verzii. Namiesto toho sa všetky žiadosti o sieť vykonávajú cez nechránený účet hosťa. Zabezpečte sieť v systéme Windows XP s trochou manipulácie: spustite príkazový riadok, zadajte reťazec "net user guest Your New Password" a potvrďte operáciu stlačením klávesu "Enter". Po reštartovaní systému Windows budete môcť získať prístup k sieťovým zdrojom len vtedy, ak máte heslo, ale bližšie ladenie v tejto verzii OS, bohužiaľ, nie je možné. V systéme Windows 7 je implementovaná značne výhodnejšia správa nastavení zdieľania. V záujme obmedzenia okruhu používateľov stačí, aby ste v ovládacom paneli zadali "Centrum sietí a zdieľania" a vytvorili domovskú skupinu, ktorá je chránená heslom.

Nedostatok vhodnej ochrany v bezdrôtovej sieti je tiež zdrojom iných nebezpečenstiev, pretože hackeri môžu používať akékoľvek špeciálne programy (sniffers) na detekciu všetkých nechránených spojení. Preto bude pre útočníkov ľahké zachytiť vaše identifikačné údaje z rôznych služieb.

hackeri

Ako predtým sú dnes najobľúbenejšie dva spôsoby ochrany: filtrovanie adresy MAC a skrytie SSID (sieťové meno): tieto bezpečnostné opatrenia vám neposkytujú bezpečnosť. Aby bolo možné identifikovať názov siete, útočník potrebuje adaptér WLAN, ktorý sa prepne do monitorovacieho režimu pomocou modifikovaného ovládača, a napríklad cvičiteľa, napríklad Kismet. Útočník monitoruje sieť, kým sa k nej pripoja používateľ (klient). Potom manipuluje s dátovými paketmi a tým "vyhodí" klienta zo siete. Keď sa používateľ znova pripojí, útočník vidí názov siete. Zdá sa to zložité, ale v skutočnosti celý proces trvá len pár minút. MAC filter je tiež možné obísť: útočník určuje MAC adresu a priradí ju zariadeniu. Prepojenie outsiderov zostáva pre majiteľa siete bez povšimnutia.

Ak vaše zariadenie podporuje iba šifrovanie WEP, vykonajte okamžitú akciu - takéto heslo môže byť prasknuté aj pre neprofesionálov počas niekoľkých minút.

Obzvlášť populárny medzi počítačovými podvodníkmi je softvérový balík Aircrack-ng, ktorý okrem programu sniffer obsahuje aj aplikáciu na sťahovanie a úpravu ovládačov adaptérov WLAN a tiež umožňuje obnovu kľúčov WEP. Známe metódy hackovania sú PTW a FMS / KoreKataks, v ktorých je zachytený prenos a kľúč WEP je vypočítaný na základe jeho analýzy. V tejto situácii máte len dve možnosti: najprv by ste mali vyhľadávať vaše zariadenie s najnovším firmvérom, ktorý bude podporovať najnovšie metódy šifrovania. Ak výrobca neposkytuje aktualizácie, je lepšie odmietnuť používanie takéhoto zariadenia, pretože súčasne ohrozujete bezpečnosť vašej domácej siete.

Populárne rady na skrátenie rozsahu Wi-Fi poskytujú iba viditeľnosť ochrany. Susedia sa budú môcť pripojiť k vašej sieti a útočníci často používajú adaptéry Wi-Fi s veľkým polomerom činnosti.

Verejné prístupové body

Miesta s bezplatným Wi-Fi priťahujú počítačové podvody, pretože prostredníctvom nich prechádzajú obrovské množstvá informácií a ktokoľvek môže použiť nástroje hackovania. V kaviarňach, hoteloch a iných verejných miestach nájdete verejné prístupové miesta. Ale iní užívatelia tých istých sietí môžu zachytiť vaše dáta a napríklad prevziať kontrolu nad svojimi účtami v rôznych webových službách.

Ochrana cookies. Niektoré metódy útoku sú naozaj také jednoduché, že ich každý môže využiť. Rozšírenie Firesheep pre prehliadač Firefox automaticky číta a zobrazuje vo forme zoznamu účtov ostatných používateľov, vrátane Amazon, Google, Facebook a Twitter. Ak hacker klikne na niektorý z položiek v zozname, okamžite dostane plný prístup k účtu a môže zmeniť používateľské dáta podľa vlastného uváženia. Firesheep nepodporuje cracking hesla, ale kopíruje iba aktívne nešifrované súbory cookie. Ak chcete chrániť pred takýmto zablokovaním, mali by ste používať špeciálny doplnok HTTPS Everywhere pre Firefox. Toto rozšírenie prinúti online služby neustále používať šifrované pripojenie prostredníctvom protokolu HTTPS, ak je podporované serverom poskytovateľa služieb.

Chráňte systém Android. V nedávnej minulosti bola všeobecná pozornosť venovaná nedostatku v operačnom systéme Android, kvôli ktorému podvodníci mohli pristupovať k vašim účtom v službách, ako sú Picasa a Kalendár Google, a tiež čítať kontakty. Spoločnosť Google odstránila túto zraniteľnosť v systéme Android 2.3.4, ale na starších zariadeniach, ktoré predtým zakúpili používatelia, sú nainštalované staršie verzie systému. Aplikáciu SyncGuard môžete použiť na ich ochranu.

WPA 2

Najlepšiu ochranu poskytuje technológia WPA2, ktorú používajú výrobcovia počítačových zariadení od roku 2004. Väčšina zariadení podporuje tento typ šifrovania. Ale rovnako ako ostatné technológie, WPA2 má tiež slabý bod: pomocou slovníka útoku alebo bruteforce metódy (hackeri) hackeri môžu crack heslá, aj keď len ak sú nespoľahlivé. Slovníky jednoducho triedia kľúčmi uloženými vo svojich databázach - spravidla všetky možné kombinácie čísel a mien. Heslá ako "1234" alebo "Ivanov" sú hádané tak rýchlo, že počítač zlodeja nemá ani čas na zahriatie.

Metóda bruteforce nezahŕňa použitie hotovej databázy, ale skôr výber hesla vyčíslenie všetkých možných kombinácií znakov. Takto môže útočník vypočítať akýkoľvek kľúč - jediná otázka je, koľko času to bude trvať. NASA odporúča v bezpečnostných pokynoch minimálne osem znakov, alebo lepších, šestnásť znakov. Predovšetkým je dôležité, aby sa skladala z malých a veľkých písmen, čísel a špeciálnych znakov. Ak chcete také heslo odstrániť, bude hacker trvať desaťročia.

V súčasnosti nie je vaša sieť úplne chránená, pretože všetci používatelia v nej majú prístup k smerovaču a môžu robiť zmeny v nastaveniach. Niektoré zariadenia poskytujú dodatočné ochranné funkcie, ktoré je potrebné použiť.

Najprv zakážte možnosť manipulácie s routerom cez Wi-Fi. Bohužiaľ, táto funkcia je k dispozícii iba v niektorých zariadeniach - napríklad routery Linksys. Všetky moderné modely smerovačov majú tiež možnosť nastaviť heslo pre rozhranie správy, ktoré vám umožňuje obmedziť prístup k nastaveniam.

Rovnako ako každý program, firmvér smerovača nie je dokonalý - malé chyby alebo kritické otvory v bezpečnostnom systéme nie sú vylúčené. Obvykle sa informácie o tomto okamžite šíria po celom webe. Pravidelne kontrolujte nový firmvér smerovača (niektoré modely majú aj funkciu automatického aktualizovania). Ďalším plusom blikania je, že môžu do zariadenia pridať nové funkcie.

Pravidelná analýza sieťovej prevádzky pomáha identifikovať prítomnosť nezvaných hostí. V rozhraní pre správu smerovača nájdete informácie o tom, ktoré zariadenia a kedy sú pripojené k vašej sieti. Je ťažšie zistiť, koľko údajov odovzdalo konkrétny používateľ.

Hostiteľský prístup - zabezpečenie domácej siete

Ak chráníte smerovač so silným heslom pri šifrovaní WPA2, už nebudete ohrozený. Ale iba kým neprevediete svoje heslo na iných používateľov. Priatelia a známi, ktorí sa chcú s vašimi smartphonmi, tabletami alebo notebookmi chcieť pripojiť na internet prostredníctvom vášho pripojenia, sú rizikovým faktorom. Nemôžete napríklad vylúčiť, že ich zariadenia sú infikované škodlivými programami. Z tohto dôvodu nemusíte popierať svojich priateľov, pretože v špičkových modeloch smerovačov, napríklad v Belkin N alebo Netgear WNDR3700, sa v takýchto prípadoch zvlášť poskytuje prístup hosťom. Výhodou tohto režimu je to, že smerovač vytvára samostatnú sieť s vlastným heslom a domáca sieť sa nepoužíva.

Spoľahlivosť bezpečnostných kľúčov

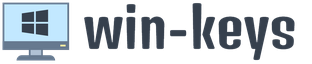

WEP (WIRED EQUIVALENT OCHRANA OSOB).Používa generátor pseudonáhodných čísel (algoritmus RC4) na získanie kľúča, rovnako ako inicializačných vektorov. Keďže posledná zložka nie je zašifrovaná, je možné zasiahnuť s tretími stranami a znovu vytvoriť kľúč WEP.

WPA (WI-FI chránený prístup) Je založená na mechanizme WEP, ale pre rozšírenú ochranu ponúka dynamický kľúč. Kľúče generované algoritmom TKIP môžu byť popraskané útokom Bek-Tevs alebo útokom Ohigashi-Moriya. Za týmto účelom sa jednotlivé pakety dešifrujú, manipulujú a posielajú späť do siete.

WPA2 (WI-FI chránený prístup 2) Šifruje robustný algoritmus AES (Advanced Encryption Standard). Spolu s protokolom TKIP bol pridaný protokol CCMP (Counter-Mode / CBC-MAC Protocol), ktorý je tiež založený na algoritme AES. Sieť chránená touto technológiou doteraz nedokázala prasknúť. Jedinou možnosťou pre hackerov je slovníkový útok alebo "metóda hrubej sily", keď je kľúč hádaný výberom, ale so zložitým heslom, ktorý sa nedá vyzdvihnúť.

Dnes nemôžete volať niečo zvyčajné. Mnohí používatelia (hlavne majitelia mobilných zariadení) však čelia problému, ktorý systém ochrany sa má použiť: WEP, WPA alebo WPA2-PSK. Aké technológie sme teraz vyzerali. Najväčšia pozornosť sa však bude venovať WPA2-PSK, pretože dnes je to najväčší dopyt.

WPA2-PSK: Čo je to?

Povedzme hneď: ide o systém na ochranu akéhokoľvek miestneho pripojenia k bezdrôtovej sieti založenej na WI-Fi. K drôtovým systémom založeným na sieťových kartách, ktoré používajú priame pripojenie pomocou siete Ethernet, to nemá nič spoločné.

S využitím technológie WPA2-PSK dnes je najpokrokovejšia. Dokonca aj niekoľko zastaraných metód, ktoré vyžadujú žiadosť o prihlásenie a heslo, ako aj za predpokladu šifrovania dôverných údajov počas preberania, pozrite, povedzte mierne, detské blábol. A to je dôvod.

Ochranné odrody

Takže začneme s tým, že až do nedávnej doby bola najbezpečnejšia technológia ochrany spojov považovaná za štruktúru WEP. Pri bezdrôtovom pripojení akéhokoľvek zariadenia a štandarde IEEE 802 sa použila kontrola integrity kľúča.

Ochrana siete WPA WPA2-PSK pracuje v podstate takmer rovnaká, ale overovanie prístupového kľúča funguje na 802. 1X. Inými slovami, systém kontroluje všetky možné možnosti.

Existuje však novšia technológia s názvom WPA2 Enterprise. Na rozdiel od služby WPA poskytuje nielen požiadavku na osobný prístupový kľúč, ale aj dostupnosť prístupového servera Radius. V tomto prípade môže takýto overovací algoritmus fungovať súčasne v niekoľkých režimoch (napríklad Enterprise a PSK, zatiaľ čo sa používa úroveň šifrovania AES CCMP).

Základné protokoly a zabezpečenie

Okrem toho, že v minulosti opúšťali, moderné metódy ochrany používajú rovnaký protokol. Toto je TKIP (systém ochrany WEP založený na aktualizácii softvéru a algoritme RC4). To všetko znamená zadanie dočasného kľúča na prístup k sieti.

Ako ukazuje praktické použitie, takýto algoritmus špeciálnej bezpečnosti pripojenia v bezdrôtovej sieti nedal. Preto boli vyvinuté nové technológie: prvý WPA, potom WPA2, doplnený o PSK (osobný prístupový kľúč) a TKIP (dočasný kľúč). Okrem toho boli zahrnuté aj údaje o dátovom vysielaní a prijímaní, známe ako štandard AES.

Zastarané technológie

Typ zabezpečenia WPA2-PSK sa objavil pomerne nedávno. Pred týmto, ako bolo uvedené vyššie, sa WEP používa v kombinácii s TKIP. Ochrana TKIP nie je ničím iným ako prostriedkom na zvýšenie bitovej hĺbky prístupového kľúča. V súčasnosti sa predpokladá, že základný režim umožňuje zvýšenie kľúča z 40 na 128 bitov. V tomto prípade môžete tiež zmeniť jeden kľúč WEP na niekoľko odlišných, vygenerovaných a odoslaných v automatickom režime samotným serverom, ktorý pri prihlasovaní vykoná autentifikáciu používateľa.

Okrem toho systém zahŕňa použitie prísnu hierarchiu distribúcie kľúča, ako aj metodiku, ako sa zbaviť tzv problém predvídateľnosti. Inými slovami, keď sa napríklad pre bezdrôtovú sieť, ktorá používa ochranný WPA2-PSK, heslo je špecifikovaný ako druh "123456789" sekvencie, to nie je ťažké uhádnuť, že tie isté programy, kľúčové generátory a heslá, obyčajne nazvaný keygen alebo niečo také, keď zadáte prvé štyri číslice môžu automaticky generovať ďalšie štyri. Tu, ako sa hovorí, nemusí byť jediný odhadnúť typ použitej sekvencie. Ale to, pravdepodobne, je už známe, najjednoduchší príklad.

Pokiaľ ide o dátum narodenia používateľa heslo, nie je diskutovaná. Môžete ľahko vypočítať rovnaké registračné údaje v sociálnych sieťach. Samotné číselných hesiel tohto typu sú úplne nespoľahlivé. Je lepšie používať spoločne číslice, písmená a symboly (dokonca možné netlačite za predpokladu referenčné kombinácia "horúce" klávesy) a medzerou. Avšak, dokonca s týmto prístupom, praskanie WPA2-PSK môže niesť. Tu je potrebné vysvetliť metodiku samotného systému.

Typický prístupový algoritmus

Teraz niekoľko slov o systéme WPA2-PSK. Čo je to z hľadiska praktickej aplikácie? Je to kombinácia niekoľkých algoritmov, tak povediac, v prevádzkovom režime. Vysvetli nám situáciu s príkladom.

V ideálnom prípade, postupnosť vykonávanie postupov pre ochranu spojenia a šifrovanie informácií prenášaných alebo prijatých je nasledujúci:

WPA2-PSK (WPA-PSK) + TKIP + AES.

V tomto prípade je tu hlavnú úlohu hrá zdieľaného kľúča (PSK), ktorý je 8 až 63 znakov. V akej sekvencie algoritmov (či šifrovanie nastane skôr, alebo po prenose, a to buď v procese s použitím náhodného kľúča medziproduktov, a tak ďalej. D.) sa bude podieľať, nezáleží na tom.

Ale aj za prítomnosti zabezpečenie a šifrovanie systému na úrovni AES 256 (s odkazom na bitovom šifrovacím kľúčom) Hacking WPA2-PSK pre hackerov, kompetentný v tejto veci, bude to úloha, aj keď ťažké, ale je to možné.

zraniteľnosť

Späť v roku 2008, na konferencii konanej PacSec bol predložený techniku, ktorá umožňuje preniknúť bezdrôtové pripojenie a čítať dáta prenášané z routeru do klientskeho terminálu. Všetko to trvalo asi 12-15 minút. Avšak, bezva postback (Client Router) a neuspel.

Faktom je, že keď je režim QoS router, môžete nielen prečítať informácie zaslané, ale aby ho nahradiť falzifikát. V roku 2009 japonskí vedci predstavili technológiu, ktorá umožňuje skrátiť dobu na jednu prestávku min. Av roku 2010 tam bola informácia o webe je, že najjednoduchší spôsob, ako preniknúť do modulu 196 diery prítomné v WPA2, s využitím vlastného súkromného kľúča.

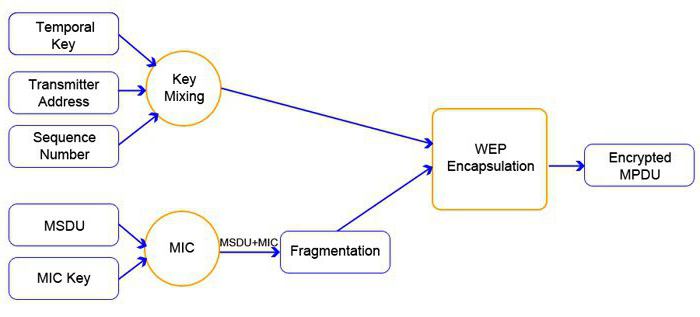

Neexistuje žiaden zásah do vytvorených kľúčov. Prvý tzv slovník útok, v kombinácii s "hrubou silou", a potom skenované bezdrôtový priestor zachytiť pakety sú vysielané a ich následné nahrávanie. Postačí, keď používateľ na pripojenie, ako sa to stane deautorizovat zachytenie počiatočného vysielacieho paketu (handshake). Potom nie je potrebné ani priblíženie k hlavnému prístupovému bodu. Môžete pracovať v režime offline. Ak chcete vykonať všetky tieto akcie, budete potrebovať špeciálny softvér.

Ako hackovať WPA2-PSK?

Zo zrejmých dôvodov je kompletný algoritmus pre prerušenie spojenia nebude vzhľadom, pretože to môže byť používané ako akési vodítko k akcii. Sústrediť sa iba na hlavné body, a potom - len vo všeobecnej rovine.

Spravidla s priamym prístupom k smerovaču sa dá prevádzať do takzvaného režimu Airmon-NG na sledovanie prevádzky (airmon-ng start wlan0 - premenovanie bezdrôtového adaptéra). Potom zachyťte a opravte prevádzku pomocou príkazu airdump-ng mon0 (sledovanie dát kanálu, rýchlosť majáka, rýchlosť a metóda šifrovania, množstvo prenášaných dát atď.).

Potom sa aktivuje príkaz commit pre vybraný kanál, po ktorom sa zadá príkaz Aireplay-NG Deauth s pridruženými hodnotami (nie sú uvedené z dôvodov legitímnosti používania takýchto metód).

Potom (keď už je užívateľ oprávnený na pripojenie), môže byť používateľ jednoducho odpojený od siete. V takomto prípade pri opätovnom zadaní z hackerskej stránky systém zopakuje autorizáciu záznamu, po ktorom bude možné zachytiť všetky prístupové heslá. Ďalej sa zobrazí okno s "handshake" (handshake). Potom môžete použiť spustenie špeciálneho súboru s názvom WPAcrack, ktorý vám umožní crackovať každé heslo. Samozrejme, ako presne začne, nikto nikomu nepovedie. Upozorňujeme len, že ak existujú určité poznatky, celý proces trvá niekoľko minút až niekoľko dní. Napríklad procesor založený na procesore Intel pracujúci na frekvencii 2,8 GHz dokáže spracovať maximálne 500 hesiel za sekundu alebo 1,8 milióna za hodinu. Vo všeobecnosti, ako už bolo jasné, by ste sa nemali vyrovnávať.

Namiesto následného slova

To je všetko pre WPA2-PSK. Čo je to možno z prvého čítania, je pochopiteľné a nebude. Napriek tomu sa zdá, že základy ochrany údajov a aplikovaných šifrovacích systémov pochopí každý užívateľ. Navyše dnes takmer všetci majitelia mobilných gadgetov to čelia. Nikdy si nevšimol, že pri vytváraní nového pripojenia na rovnakom smartfóne systém navrhuje použiť určitý typ ochrany (WPA2-PSK)? Mnohí z nich jednoducho nevenujú pozornosť, ale márne. V pokročilých nastaveniach môžete na zlepšenie bezpečnostného systému použiť veľké množstvo ďalších parametrov.

Tento článok je venovaný bezpečnostnému problému pri používaní bezdrôtových WiFi sietí.

Úvod - Chyby WiFi

Hlavným dôvodom zraniteľnosti používateľských údajov, keď sa tieto údaje prenášajú prostredníctvom WiFi sietí, spočíva v tom, že sa výmena uskutočňuje cez rádiovú vlnu. A to umožňuje zachytiť správy v ľubovoľnom bode, kde je WiFi signál fyzicky dostupný. Jednoducho povedané, ak môže byť signál prístupového bodu zachytený vo vzdialenosti 50 metrov, je možné odpočúvanie celého sieťového prenosu tejto siete WiFi v okruhu 50 metrov od prístupového bodu. V ďalšej miestnosti, na druhom poschodí budovy, na ulici.

Predstavte si tento obrázok. V kancelárii je miestna sieť postavená cez WiFi. Signál prístupového miesta tejto kancelárie je uchytený mimo budovy, napríklad na parkovisku. Útočník, mimo budovy, má prístup do kancelárskej siete, to znamená, že majitelia tejto siete nepovšimli. Sieť WiFi je prístupná ľahko a nenápadne. Technicky oveľa jednoduchšie ako káblové siete.

Áno. K dnešnému dňu boli vyvinuté a implementované prostriedky ochrany WiFi sietí. Táto ochrana je založená na šifrovaní celej premávky medzi prístupovým bodom a koncovým zariadením, ktoré je k nemu pripojené. To znamená, že rádiový signál môže byť zachytený útočníkom, ale pre neho to bude jednoducho digitálny "odpad".

Ako funguje bezpečnosť WiFi?

Prístupový bod obsahuje iba zariadenie, ktoré odošle správne heslo (špecifikované v nastaveniach prístupového bodu) do svojej siete WiFi. V takomto prípade sa heslo posiela aj zašifrované vo forme hash. Hash je výsledkom nezvratného šifrovania. To znamená, že údaje, ktoré sú preložené do hash, nemožno dešifrovať. Ak útočník zachyti heslo hash, nemôže získať heslo.

Ako však prístupové miesto pozná správne heslo alebo nie? Ak dostane tiež hash, ale nemôže ju dešifrovať? Je to jednoduché - v nastaveniach prístupového bodu je heslo zadané vo svojej čistej forme. Autorizačný program má čisté heslo, vytvorí z neho hash a porovná tento hash s prijatým od klienta. Ak sa hash zhoduje, klient má správne heslo. Tu používame druhú vlastnosť hashov: sú jedinečné. Rovnaký hash nemožno získať z dvoch rôznych súborov údajov (hesiel). Ak sa zhodujú dva hash, potom sú obe vytvorené z rovnakej množiny údajov.

Mimochodom. Vzhľadom na túto funkciu sa na kontrolu integrity údajov používajú hash. Ak sa zhodujú dva hash (vytvorené s časovým intervalom), pôvodné údaje (pre tento časový interval) neboli zmenené.

Avšak aj napriek tomu, že najkomodernejšia metóda ochrany siete WiFi (WPA2) je spoľahlivá, môže byť táto sieť napadnutá. Ako?

Existujú dva spôsoby prístupu k sieti pod ochranou WPA2:

- Výber hesla na základe hesla (tzv. Vyhľadávanie v slovníku).

- Používanie zraniteľnosti vo funkcii WPS.

V prvom prípade útočník zachyti heslo prístupu k prístupovému bodu. Potom sa na základe databázy, v ktorej sú napísané tisíce alebo milióny slov, porovnávajú hashy. Zo slovníka sa robí slovo, pre toto slovo sa generuje hash a potom sa tento hash porovnáva s hashom, ktorý bol zachytený. Ak prístupový bod používa primitívne heslo, potom hackovanie hesla, tento prístupový bod je otázkou času. Napríklad heslo s 8 číslicami (dĺžka 8 znakov je minimálna dĺžka hesla pre WPA2) je jeden milión kombinácií. V modernom počítači môžete vyhľadávať milión hodnôt za niekoľko dní alebo dokonca hodiny.

V druhom prípade sa zraniteľnosť využíva v prvých verziách funkcie WPS. Táto funkcia umožňuje pripojiť k prístupovému bodu zariadenie, na ktoré nemôžete zadať heslo, napríklad tlačiareň. Keď používate túto funkciu, zariadenie a prístupový bod vymieňajú digitálny kód a ak prístroj odošle správny kód, prístupový bod autorizuje klienta. Pri tejto funkcii bola zraniteľnosť - kód bol 8 číslic, ale len štyri z nich boli skontrolované! To znamená, že pre hackovanie WPS musíte prejsť všetky hodnoty, ktoré dávajú 4 číslice. Výsledkom toho je, že hacking prístupových bodov cez WPS môže byť vykonaný v priebehu niekoľkých hodín, na ktoromkoľvek, najslabšom zariadení.

Konfigurácia zabezpečenia siete WiFi

Zabezpečenie siete WiFi je určené nastaveniami prístupového bodu. Niektoré z týchto nastavení priamo ovplyvňujú bezpečnosť siete.

Režim prístupu k sieti WiFi

Prístupový bod môže fungovať v jednom z dvoch režimov - otvorený alebo chránený. V prípade verejného prístupu sa k zariadeniu môže pripojiť akékoľvek zariadenie. V prípade bezpečného prístupu je pripojené iba zariadenie, ktoré prenáša správne prístupové heslo.

Existujú tri typy (štandardné) ochrany pre siete WiFi:

- WEP (Ochrana osobných údajov), Prvý štandard ochrany. Dnes v skutočnosti neposkytuje ochranu, pretože je veľmi ľahko napadnutý z dôvodu slabých ochranných mechanizmov.

- WPA (chránený prístup Wi-Fi), Chronologicky druhá úroveň ochrany. V čase vytvorenia a uvedenia do prevádzky poskytovala účinnú ochranu WiFi sietí. Ale na konci nultého roka sa zistilo, že príležitosti na odstránenie ochrany WPA prostredníctvom zraniteľnosti bezpečnostných mechanizmov.

- WPA2 (chránený prístup Wi-Fi), Posledná úroveň ochrany. Poskytuje spoľahlivú ochranu v súlade s určitými pravidlami. K dnešnému dňu existujú len dva spôsoby, ako prerušiť zabezpečenie WPA2. Obnova hesla pre slovník a riešenie prostredníctvom služby WPS.

Preto, aby ste zabezpečili bezpečnosť siete WiFi, musíte vybrať typ ochrany WPA2. Nie je však možné podporiť všetky klientske zariadenia. Napríklad Windows XP SP2 podporuje iba WPA.

Okrem výberu normy WPA2 sú potrebné aj ďalšie podmienky:

Použite metódu šifrovania AES.

Heslo pre prístup k sieti WiFi by malo byť zostavené nasledovne:

- použitie písmená a čísla v hesle. Ľubovoľná sada písmen a čísel. Alebo veľmi zriedkavé, zmysluplné len pre vás, slovo alebo frázu.

- Nie používať jednoduché heslá, ako je meno + dátum narodenia, alebo niektoré slovo + niekoľko čísel, napríklad lena1991 alebo dom12345.

- Ak potrebujete použiť iba digitálne heslo, jeho dĺžka musí mať aspoň 10 znakov. Pretože osemmiestne digitálne heslo je vybrané vyhľadávaním v reálnom čase (od niekoľkých hodín do niekoľkých dní, v závislosti od výkonu počítača).

Ak používate zložité heslá v súlade s týmito pravidlami, vaša sieť WiFi nemôže byť popraskaná pomocou metódy slovníka hesla. Napríklad pre heslo formulára 5Fb9pE2a (ľubovoľný alfanumerický), pokiaľ je to možné 218340105584896 kombinácie. Dnes je takmer nemožné vybrať si. Dokonca aj keď počítač porovnáva 1 000 000 (miliónov) slov za sekundu, bude trvať takmer 7 rokov, kým sa vyčíslia všetky hodnoty.

WPS (Wi-Fi Protected Setup)

Ak má prístupový bod funkciu WPS (Wi-Fi Protected Setup), musíte ju zakázať. Ak je táto funkcia nevyhnutná, musíte sa uistiť, či je jej verzia aktualizovaná na nasledujúce funkcie:

- Použitie všetkých 8 symbolov pincode namiesto 4, ako bolo na začiatku.

- Povolenie oneskorenia po niekoľkých pokusoch o prenesenie nesprávneho pincode od klienta.

Ďalšou príležitosťou na zlepšenie ochrany WPS je použitie alfanumerickej pincode.

Bezpečnosť verejných WiFi sietí

Dnes je módne používať internet cez WiFi siete na verejných miestach - v kaviarňach, reštauráciách, nákupných centrách atď. Je dôležité pochopiť, že používanie takýchto sietí môže viesť k krádežiu vašich osobných údajov. Ak zadáte internet prostredníctvom takejto siete a potom vykonáte autorizáciu na webových stránkach, vaše dáta (prihlasovacie meno a heslo) môžu byť zachytené inou osobou, ktorá je pripojená k rovnakej sieti WiFi. Koniec koncov, na akomkoľvek zariadení, ktoré bolo autorizované a pripojené k prístupovému bodu, môžete zachytiť sieťovú prevádzku zo všetkých ostatných zariadení tejto siete. Funkciou verejných WiFi sietí je, že sa k nej môže pripojiť niekto, vrátane narušiteľa, a to nielen do otvorenej siete, ale aj do chránenej siete.

Čo môžem urobiť na ochranu svojich údajov, keď sa pripájam k internetu cez verejnú WiFi sieť? Existuje len jedna možnosť - použiť protokol HTTPS. V rámci tohto protokolu sa vytvorí šifrované spojenie medzi klientom (prehliadačom) a webom. Nie všetky lokality však podporujú protokol HTTPS. Adresy na stránkach, ktoré podporujú protokol HTTPS, začínajú s predponou https: //. Ak adresy na webe majú predponu http: //, znamená to, že web nepodporuje protokol HTTPS alebo nie je použitý.

Niektoré stránky štandardne nepoužívajú protokol HTTPS, ale majú tento protokol a môžete ho použiť, ak explicitne (manuálne) zadáte predponu https: //.

Pokiaľ ide o iné prípady používania internetových chatov, Skype, atď., Môžete využívať bezplatné alebo platené VPN servery na ochranu týchto údajov. To znamená, že sa najprv pripojte k serveru VPN a potom použite chat alebo otvorenú stránku.

Chráňte svoje heslo WiFi

V druhej a tretej časti tohto článku som napísal, že v prípade použitia bezpečnostného štandardu WPA2 je jedným zo spôsobov hackovania siete WiFi nájsť heslo pre slovník. Ale pre útočníka existuje ďalšia možnosť získať heslo do vašej WiFi siete. Ak uložíte svoje heslo na nálepku prilepenú k monitoru, umožní toto heslo prezrieť neoprávnenej osobe. Vaše heslo môže byť odcudzené z počítača, ktorý je pripojený k vašej sieti WiFi. Môže to byť cudzinec, ak vaše počítače nie sú chránené pred prístupom cudzincov. To je možné vykonať pomocou škodlivého programu. Okrem toho môže byť heslo odcudzené zo zariadenia, ktoré je odstránené z kancelárie (doma, byt) - zo smartphonu, tabletu.

Ak teda potrebujete spoľahlivú ochranu pre vašu sieť WiFi, musíte urobiť potrebné kroky na bezpečné uloženie hesla. Chráňte ho pred prístupom neoprávnených osôb.

Ak ste boli užitoční alebo sa vám páčil tento článok, potom nebuďte plachý - finančne podporte autora. Je to jednoduché, keď hádzate peniaze Peňaženka Yandex č. 410011416229354, Alebo na telefóne +7 918-16-26-331 .

Dokonca aj malé množstvo môže pomôcť pri písaní nových článkov :)

Stručne vysvetlite, čo sú WEP, WPA a WPA2 a aký je rozdiel medzi nimi.

WEP

prepis: Káblové ekvivalentné súkromie.Preložené ako Bezpečnosť zodpovedá káblovému pripojeniu, Zdá sa, že vynálezcovia nadhodnocovali spoľahlivosť tohto typu ochrany, keď mu bol daný názov.

WEP je zastaralý bezpečnostný režim pre bezdrôtové siete. Poskytuje nízku úroveň ochrany. V režime zabezpečenia systému Windows sa služba WEP často nazýva Otvorená, t. otvorený typ.

WPA

prepis: Ochranný prístup Wi-Fi (prístup chránený technológiou Wi-Fi)

Je rozdelená na 2 poddruhy:

- WPA-Personal (-Personálny kľúč alebo -PSK)

- WPA-Enterprise.

WPA-PSK

Táto možnosť je vhodná na domáce použitie. Na autorizáciu siete je potrebný iba bezpečnostný kľúč.

WPA-Enterprise

Toto je pokročilejšia a tvrdšia možnosť pre podnikové siete na zabezpečenie vyššej úrovne bezpečnosti. Autorizácia vyžaduje radiačný server.

WPA2

WPA2 je modernejšia a vylepšená verzia zabezpečenia WPA. Podobne môže fungovať aj v oboch režimoch: PSK a Enterprise. To sa líši v tom, že podporuje typ šifrovania AES CCMP.

Čo je lepšie? WEP, WPA alebo WPA2?

Pokiaľ ide o moderné vybavenie vo väčšine prípadov, najlepšou možnosťou je použiť tento režim WPA2-PSK s typom šifrovania AES:

Čo ak neviem, aký typ zabezpečenia používa sieť Wi-Fi?

Ak neviete, aké šifrovanie sa používa v prístupovom bode (smerovači), odpojte sa od siete a. Potom znova pripojte. Budete musieť zadať iba bezpečnostný kľúč. V tomto prípade sa bezpečnostný režim zvolí automaticky.